Исследователи из Стэнфордского университета обнаружили масштабную утечку данных с сайтов, которая может привести к обнародованию конфиденциальной информации и финансовых отчетов миллионов людей.

Нурулла Демир и ее коллеги из Стэнфорда проанализировали 10 млн сайтов с целью выяснить раскрытие учетных данных API. Эти цифровые ключи или токены обеспечивают взаимодействие между различными приложениями и обычно используются для обработки банковских платежей и доступа к облачным серверам.

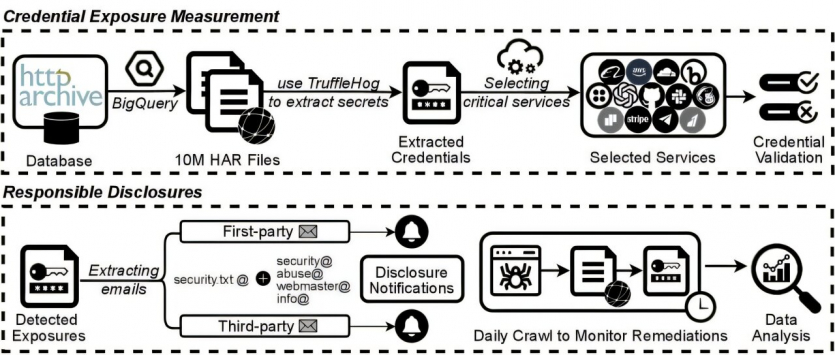

Исследователи использовали базу данных HTTP Archive, которая отслеживает работу миллионов сайтов. Они отслеживали работу сайтов и стремились понять, как обрабатываются данные во время загрузки страниц. По результатам анализа активности сайтов были обнаружены учетные данные API, которые появляются только в результате посещения пользователями того или иного веб-ресурса. Эти учетные данные представляют собой определенные текстовые строки, которые веб-сайт использует для того, чтобы идентифицировать себя при взаимодействии с банковскими сервисами или облачными провайдерами.

Исследователи обнаружили 1748 активных подтвержденных учетных данных от крупных поставщиков услуг, в частности, Amazon, Stripe и OpenAI. Эти учетные данные находились в открытом доступе в рабочем коде веб-сайтов. Любой, кто сможет получить соответствующие ключи, может получить доступ к облачным серверам компаний, банковским счетам и базам данных клиентов.

Исследование также показало, что некоторые из этих учетных данных оставались в открытом доступе в течение года. В некоторых редких случаях конфиденциальные ключи оставались общедоступными в течение нескольких лет. Большинство утечек были обнаружены в файлах JavaScript — фоновых инструкциях, которые управляют работой сайтов.

Авторы исследования отмечают, что это не вина Amazon или Stripe, поскольку именно разработчики ПО и операторы сайтов ошибочно включают эти конфиденциальные учетные данные в окончательную версию сайта, которая обрабатывается браузерами пользователей.

«Наши результаты демонстрируют, что подавляющее большинство утечек происходит во время компиляции и обнаруживается исключительно в реальных производственных средах (например, внутри JavaScript-пакетов), что делает методы статического сканирования, использованные в предыдущих работах, принципиально недостаточными для веб-среды», — подчеркивают исследователи.

Они связались с организациями и предупредили их о риске утечек. В течение следующих двух недель 50% скомпрометированных учетных данных были удалены или деактивированы. В дальнейшем исследователи предлагают несколько эффективных методов для предотвращения утечек. Речь идет о сканировании разработчиками рабочих версий сайтов и установлении компаниями жестких правил для автоматизированных инструментов создания сайтов.

Они также рекомендуют поставщикам услуг усовершенствовать свои автоматизированные системы, чтобы те уведомляли клиентов в случае обнаружения секретного ключа на общедоступной веб-странице.

СпецпроектыAORUS ELITE 16: як виглядає ноутбук для нового горору Resident Evil Requiem від CapcomТОП 3 відеореєстратори DDPAI на будь-який гаманець

Ранее мы писали, что простая уязвимость помогает вредоносному ПО обходить большинство антивирусов. В прошлом году хакеры заразили тысячи роутеров TP-Link ботнетом Баллисты.

Крадіжка даних на системах Intel зі швидкістю 5 КБ на секунду — вчені знайшли вразливість процесорів

Результаты исследования опубликованы на сервере препринтов arXiv

Источник: TechXplore